Lo smart working e la sicurezza informatica negli ultimi anni sono diventati il tema centrale per le aziende. La protezione dei dati e la messa in sicurezza delle reti aziendali sono stati un argomento centrale del mondo IT e diverse iniziative tra cui il GDPR hanno alimentato la discussione su questi temi.

Oggi, il dibattito sembra essersi spostato sullo smart working e le modalità di lavoro da remoto. Anche in questo caso, fattori esterni al mondo lavorativo hanno richiesto alle aziende di adattarsi alla situazione, spesso in tempi molto brevi.

Ma la sicurezza informatica e lo smart working non sono affatto argomenti distanti, tutt’altro. Oggi, molte aziende contano diversi dipendenti tra quelli che lavorano da luoghi diversi dall’ufficio, e lontani, fisicamente, dalle reti aziendali.

È in una situazione come questa che le precauzioni adottate nel quadro della sicurezza informatica per una modalità di lavoro tradizionale, vanno aggiornate e arricchite.

Smart working e la sicurezza informatica: cosa fare per proteggere i sistemi?

Affrontare le potenziali minacce ai nostri sistemi, alla segretezza dei nostri dati, in un contesto nuovo come quello dello Smart Working è un impegno che riguarda diversi attori. L’azienda, il dipendente e le tecnologie che vengono impiegate.

Utilizza una VPN

La prima precauzione che ogni azienda dovrebbe prendere nei confronti dei dipendenti che lavorano da casa è la configurazione di una rete VPN. La Virtual Private Network, è una rete privata ma in grado di collegare due soggetti utilizzando la rete internet comune. Questa tecnologia consente in un certo senso di “estendere” il perimetro della rete aziendale a tutti gli utenti che necessitano di collegarsi da remoto, garantendo un grado di protezione elevato.

Per chi adotta la modalità di lavoro in smart working, navigare su una VPN è un requisito fondamentale, il vero primo passo per abbattere drasticamente il numero di minacce potenziali.

Presta ancora più attenzione alle Mail Sospette

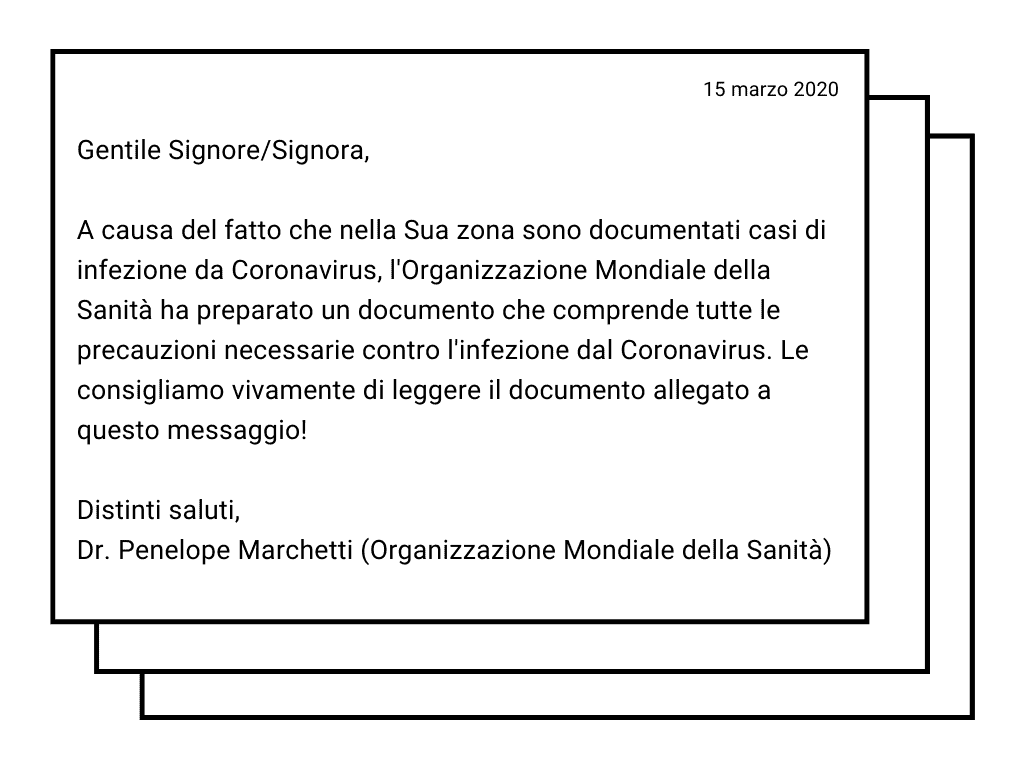

Uno dei fenomeni più noti e preoccupanti dall’inizio dell’emergenza è stato l’aumento degli attacchi informatici tramite campagne di Phishing che fanno leva sulla paura e la preoccupazione per la situazione attuale. Chi lavora da casa deve prestare eccezionale attenzione a questi pericoli. La lontananza dall’ufficio, e l’impossibilità di confrontarsi con altre persone circa il contenuto di un messaggio di posta sono una delle chiavi del successo di questi attacchi.

Esattamente come per la gestione del phishing sul luogo di lavoro, anche quando lavori in smart working non aprire mail delle quali non sei sicuro al 100%.

Adotta delle misure DLP

Proteggere la rete significa proteggere i dati che su quella rete viaggiano di continuo. Un sistema di Data Loss Prevention (DLP) diventa importante in un’ottica di smart working.

Le soluzioni di questo tipo possono svolgere le funzioni di un normale antivirus, ma il loro valore principale sta proprio nel prevenire la perdita dei dati che vengono trasferiti sui dispositivi dei singoli dipendenti.

L’importanza di proteggere i tuoi dati aumenta con l’aumentare dei loro trasferimenti. Abbi cura delle informazioni che gestisci durante le ore che trascorri lavorando da casa.

Usa gli strumenti solo per scopi lavorativi

Quando non è ben bilanciata, la routine del lavoro da casa può spingerti a sovrapporre gli strumenti che usi per il lavoro a quelli che utilizzi per il tuo tempo libero. Fai attenzione a non commettere questo errore.

Se hai a disposizione dei device forniti dalla tua azienda per lavorare, utilizzali esclusivamente per quello. Sono strumenti adeguatamente protetti, e inseriti in un contesto più ampio: la tua rete aziendale. La stessa cosa non si può dire della tua rete di casa, e del traffico che questa supporta.

Separa i tempi e gli utilizzi dei device. Ti aiuterà, oltre a tutelare le informazioni lavorative, a scandire i tempi lavorativi e quelli di svago, soprattutto lavorando da casa.

Disconnettiti alla fine della sessione di lavoro

Una volta finito di lavorare, disconnetti il tuo dispositivo dalla rete aziendale. Questo ti aiuterà a prevenire intrusioni di vario tipo, ma soprattutto chiuderà il canale di dati dalla tua abitazione alla rete aziendale, rendendo eventuali lavori di gestione e manutenzione della rete a carico del tuo reparto IT più facili e veloci.

Questo accorgimento ha un secondo vantaggio. Ti aiuterà a compartimentare i tempi, separando quelle che sono le ore dedicate alla vita lavorativa, da quelle dedicate alla tua vita privata, un esercizio che è importante fare quando si lavora in Smart Working.

Alla fine della tua attività lavorativa, disconnetti i tuoi dispositivi dalla rete aziendale. Proteggerai te stesso e la tua azienda.

Smart Working Sicuro? Ne parliamo il 16 aprile in un webinar gratuito

Un webina gratuito per conoscere più adatta a lavorare da remoto in modo sicuro, senza perdere contatti con la tua azienda e con i tuoi collaboratori.