Sono 3 i moduli che contraddistinguono il Security Support. Tanti quanti sono i pilastri su cui poggia la sicurezza della tua azienda.

Molto spesso il tema della sicurezza viene affrontato solamente da un punto di vista tecnologico. Solo recentemente l’introduzione della normativa europea sulla Privacy ha spostato l’attenzione anche sull’ambito legale. Il Security Support è un prodotto che abbiamo pensato per coprire tutti gli aspetti della sicurezza informatica con la stessa attenzione.

Quando pensi alla sicurezza della tua azienda, non c’è un ambito meno importante degli altri, e oggi questi tre sono i fondamenti su cui costruire il tuo piano.

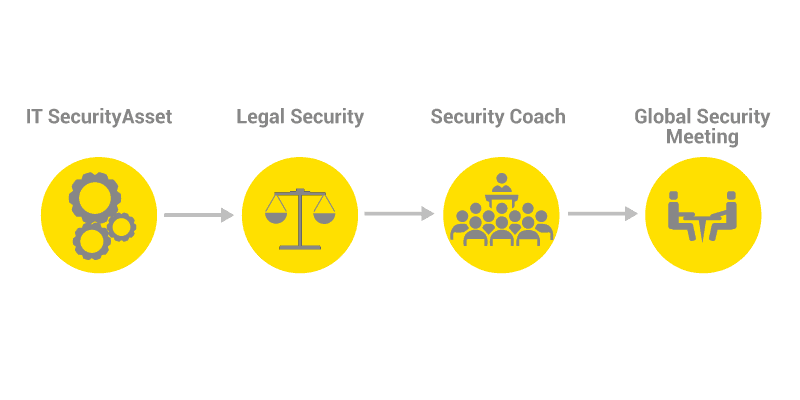

Ogni campo nel quale il Security Support è pronto a raccogliere la sfida, è caratterizzato da regole e giocatori diversi. Per aiutarti ad affrontare le diverse caratteristiche degli ambiti trattati dal Security Support, ad ogni modulo è stata affiancata una figura professionale specializzata.

Per ogni palcoscenico un protagonista differente:

Il modulo Security Asset pone la componente tecnologica della tua azienda, sotto i riflettori. Sarà un nostro Professionista It, specializzato in Cyber Security ad accompagnarti in questa fase.

C’è una tendenza a considerare la soluzione tecnologica ai problemi di sicurezza di una rete come la più efficace e facile da implementare. Un firewall e un antivirus ci danno di sicuro un buon margine di sicurezza, ma fai attenzione; un firewall e un antivirus (anche quelli “buoni”) non costituiscono l’interezza della tua rete, e non sono gli unici apparati che possono o devono proteggerti dalle minacce.

Quello che facciamo, quando siamo chiamati ad intervenire sulla rete di un cliente, è imparare a conoscerla. Un po’ come fa un medico con un nuovo paziente ci chiediamo, quali sono le sue abitudini?

Per scoprirlo ci avvaliamo di un installazione di ARCA, un software proprietario che effettua un monitoring dell’infrastruttura.

Raccogliamo le informazioni o, tornando all’esempio del medico, facciamo un anamnesi.

Il report dell’analisi viene riassunto in un documento in cui vengono indicati i parametri in riferimento all’indice ISAR (IT Security Asset Report). Di pari passo all’analisi dei dati, ti sottoporremo un questionario, le cui domande indagano le caratteristiche della rete, che non possiamo dedurre dall’analisi tecnica. I risultati di queste due analisi vengono integrati per produrre una fotografia della tua infrastruttura IT da un punto di vista di Sicurezza Informatica.

Nel Legal Security il protagonista è il Dato Personale. Il nostro obiettivo è fornirti il know how necessario per gestire le disposizioni in materia di trattamento e sicurezza dei dati.

Dopo il clamore alzatosi dopo la sua entrata in vigore, sembra quasi che il GDPR sia caduto nel dimenticatoio. La realtà però ci dimostra il contrario, recentemente sono state diffuse alcune delle sanzioni che hanno colpito realtà importanti, quando non allineate con la normativa.

Il periodo di adeguamento consentito sta volgendo al termine, ed è il momento giusto per prepararsi.

Abbiamo scelto di avvalerci del supporto di un Legale specializzato nella gestione della Privacy, per assicurarti un’informazione corretta e tenerti aggiornato sulla materia. Il GDPR ha goduto di una grande campagna di informazione al tempo della sua emanazione, ma la nostra esperienza ci ha insegnato che ci sono ancora molte lacune sui più specifici aspetti della normativa.

Magari sei stato tentato di affidarti a qualcuno che gestisse per te la parte inerente la tutela della privacy, ma vogliamo farti riflettere su quanto possa essere vantaggioso avere un solo interlocutore a cui fare riferimento per la tutela della tua sicurezza informatica.

Se al momento dell’acquisto del Legal Security avrai già attivato il modulo IT Security Asset infatti, il nostro Legale curerà anche l’aspetto formativo della reportistica ISAR, andando ad integrare l’analisi tecnica.

Il modulo BrainWall sposta il focus della sicurezza sulla persona. Tutelare l’infrastruttura, e rispettare le normative è fondamentale, ma non puoi considerare la tua azienda sicura, se il tuo personale non è debitamente formato sulla materia.

Le aziende sono fatte di apparati tecnologici, ma soprattutto sono fatte dalle persone che vi lavorano. Sono i dipendenti di un azienda infatti, i responsabili del traffico di dati sulla rete, e soprattutto, dall’esterno verso l’interno.

Le mail ad esempio, che costituiscono ancora il principale veicolo d’infezione di una rete. I firewall possono aiutarti, ma le tecniche di intrusione sono pensate per far leva sull’errore umano. L’utente è, purtroppo, l’anello più debole.

Sono pochi gli interventi che vengono indirizzati alla formazione del personale su come gestire il phishing, il vishing e le molte minacce che si propagano attraverso l’enorme mole di mail che ogni giorno transita sulle nostre reti. Per sopperire a questa mancanza, il BrainWall utilizza un approccio multidisciplinare.

Per prima cosa viene realizzato un test conoscitivo per valutare il livello di conoscenza degli utenti, in seconda battuta questi verranno coinvolti in una sessione di coaching sulle strategie anti Socail- Engineering e Anti-Persuasione, due altre diffuse strategie d’intrusione.

Infine, per concretizzare quanto appreso, sottoporremo i candidati a dei test a sorpresa con delle campagne mirate di phishing e di Social Engineering, consegnandoti la relazione di quanto rilevato alla fine del percorso.